- Зохиолч Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Хамгийн сүүлд өөрчлөгдсөн 2025-01-22 17:33.

Энэ нь илүү ихийг хангах зорилготой байсан аюулгүй шифрлэлт Утастай тэнцэх нууцлалын (WEP) сул дорой WLAN-аас илүү аюулгүй байдал протокол. TKIP нь шифрлэлтийн арга WLAN бүтээгдэхүүн дэх WEP-ийг орлуулсан Wi-Fi Protected Access (WPA)-д ашигладаг.

Үүний нэгэн адил ямар Wi-Fi аюулгүй байдлын горим TKIP ашигладаг вэ?

TKIP болон AES нь ашиглаж болох хоёр өөр төрлийн шифрлэлт юм Wi - Фи сүлжээ. TKIP Энэ нь тухайн үед маш аюултай WEP шифрлэлтийг орлох зорилгоор WPA-тай нэвтрүүлсэн хуучин шифрлэлтийн протокол юм.

Үүний нэгэн адил утасгүй шифрлэлтийн аль арга нь хамгийн найдвартай вэ? WPA2

Үүний нэгэн адил утасгүй шифрлэлтийн аюулгүй байдлын өөр ямар төрлүүд байдаг вэ?

Хамгийн түгээмэл төрөл Wi-Fi юм аюулгүй байдал , үүнд Wired Equivalent Privacy (WEP) болон Wi-Fi ProtectedAccess ( WPA ). Аж ахуйн нэгжүүд ихэвчлэн хэрэгжүүлдэг аюулгүй байдал 802.1X стандартын дагуу холболтын төхөөрөмжийг баталгаажуулахын тулд гэрчилгээнд суурилсан системийг ашиглан. Олон зөөврийн компьютерууд байдаг утасгүй картуудыг урьдчилан суулгасан.

WPA утасгүй сүлжээнд шифрлэлтийн ямар аргыг ашигладаг вэ?

Шифрлэлт протокол Энэ бол WPA ашигладаг . Протокол ашигласан byWPA2, Advanced дээр суурилсан Шифрлэлт Стандарт (AES) шифр нь RC4-д суурилсан TKIP-ээс илүү хүчтэй мессежийн үнэн зөв, бүрэн бүтэн байдлыг шалгадаг. WPA ашигладаг.

Зөвлөмж болгож буй:

Та ec2 аюулгүй байдлын бүлэгт дүрэм нэмэхийн тулд ямар командыг ашигладаг вэ?

Аюулгүй байдлын бүлэгт тушаалын мөрийг ашиглан дүрэм нэмэхийн тулд authorize-security-group-ingress (AWS CLI) aws ec2 authorize-security-group-ingress --group-id security_group_id --protocol tcp --port 22 --cidr cidr_ip_range . Grant-EC2SecurityGroupIngress (Windows PowerShell-д зориулсан AWS хэрэгслүүд)

Хөдөлгөөнт болон утасгүй компьютерийн аюулгүй байдлын асуудал юу вэ?

Аюулгүй байдлын ерөнхий асуудал Нууцлал: Зөвшөөрөлгүй хэрэглэгчид аливаа хэрэглэгчийн чухал мэдээлэлд нэвтрэхээс урьдчилан сэргийлэх. Бүрэн бүтэн байдал: Мэдээллийг зөвшөөрөлгүй өөрчлөх, устгах, үүсгэхгүй байхыг баталгаажуулна. Бэлэн байдал: Эрх бүхий хэрэглэгчдэд шаардлагатай хандалтыг авах боломжийг хангах

Аюулгүй байдал, аюулгүй байдлын менежмент гэж юу вэ?

Аюулгүй ажиллагааны журам ба ажилтны сургалт: Ажлын байран дахь аюулгүй байдлын менежмент. Аюулгүй байдлын менежментийг байгууллагын хөрөнгө, түүнтэй холбоотой эрсдлийг тодорхойлох, улмаар хамгаалах үйл ажиллагаа гэж тодорхойлж болно. Аюулгүй байдлын удирдлага гэдэг нь эцсийн дүндээ тухайн байгууллагыг, үүнд байгаа бүх зүйлийг хамгаалах тухай юм

Хэш шифрлэлтийг юунд ашигладаг вэ?

Хэш нь бүх өөрчлөлтийг илрүүлж, дараа нь хэш гаралт руу өөрчлөлт оруулах замаар агуулгын бүрэн бүтэн байдлыг баталгаажуулахад ашиглагддаг. Шифрлэлт нь мэдээллийн нууцлал, аюулгүй байдлыг хангах үндсэн зорилгоор өгөгдлийг кодчилдог. Энэ нь шифрлэгдсэн текстийг энгийн текст рүү буцаах функцийн хувийн түлхүүрийг шаарддаг

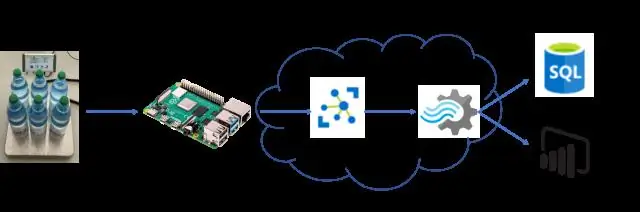

SQL Azure ашигладаг аюулгүй байдлын параметрүүд юу вэ?

Azure-д шинээр үүсгэсэн бүх SQL өгөгдлийн сангууд анхдагчаар шифрлэгдсэн бөгөөд мэдээллийн сангийн шифрлэлтийн түлхүүр нь суулгагдсан серверийн сертификатаар хамгаалагдсан байдаг. Сертификат засвар үйлчилгээ, эргэлтийг үйлчилгээ нь удирддаг бөгөөд хэрэглэгчээс ямар ч оролт шаарддаггүй